Chez ICTS BURUNDI, nous avons à cœur de vous proposer des solutions technologiques innovantes, adaptées à vos besoins quotidiens. C’est avec grand plaisir que nous vous […]

Lire la suiteAuteur/autrice : irishura

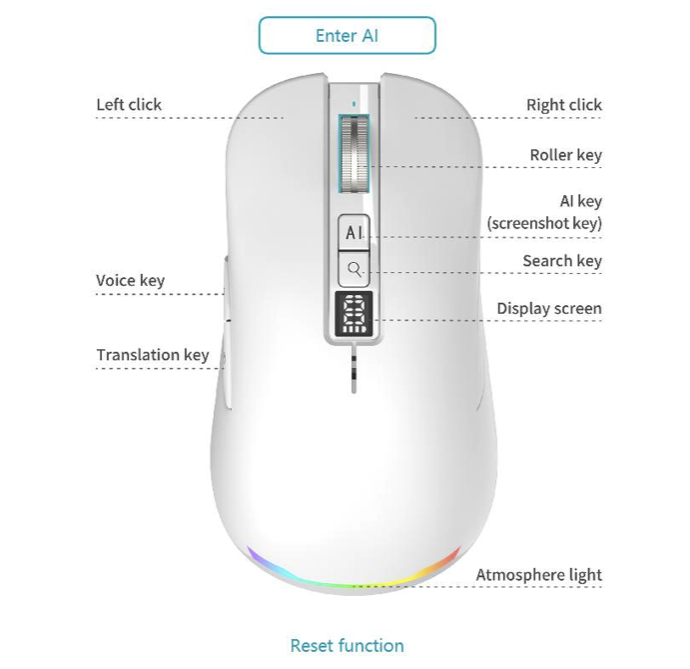

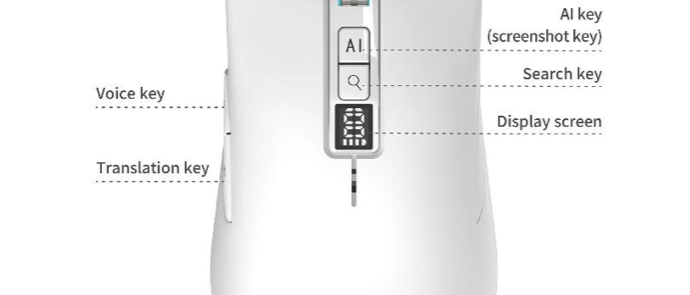

Découvrez la Souris IA Intelligente : L’Outils de Travail Révolutionnaire

Nous sommes ravis de vous présenter notre dernier produit innovant : la Souris IA Intelligente. Conçue pour transformer votre façon de travailler, cette souris allie technologie […]

Lire la suiteQue pensez vous de l’Intelligence Artificielle Générale?

L’Artificial General Intelligence (AGI), ou Intelligence Artificielle Générale en français, désigne un type d’intelligence artificielle capable d’effectuer n’importe quelle tâche cognitive qu’un humain peut accomplir. […]

Lire la suiteComparatif : Masseur électrique vs. manuel pour soulager les douleurs musculaires

Le massage est un excellent moyen de relâcher les tensions et de soulager les douleurs musculaires qui apparaissent souvent après une activité physique ou en […]

Lire la suiteConclusion of partenership between DONGGUAN BEIRELAX ELECTRONIC TECHNOLOGY CO.,LTD and ICTS BURUNDI

Beirelax is an enterprise that integrates production and sales, specializing in the research, development, production, and sales of massage instruments and health home appliances. Our […]

Lire la suiteSéance d’echange dans le Forum de la Diaspora Burundaise en Chine

Sous le theme Accélération du Développement des TIC au Burundi vers la réalisation de la Vision 2040 – 2060, le Directeur de ICTS BURUNDI ainsi […]

Lire la suiteLe Directeur Général de ICTS Burundi en visite chez ITC, une entreprise chinoise spécialisée en Audio-Visual et Lighting System

Guangzhou, Chine – MSc Tharcisse NDAYIPFUKAMIYE, Directeur Général de ICTS Burundi, a effectué une visite officielle au sein de l’entreprise ITC, un leader dans le […]

Lire la suiteFocus on intelligent mouse voice mouse: Excellence is more than Innovation

It can transfer people voice speech and let text input speed UP TO 400 words in one minute. Increase 5 times typing speed. Our mouse […]

Lire la suiteSe perfectionner avec une formation Excel avancée

Excel est un logiciel tableur indispensable dans le monde professionnel. Que votre entreprise s’en serve de façon basique pour établir une simple liste, ou élabore […]

Lire la suite